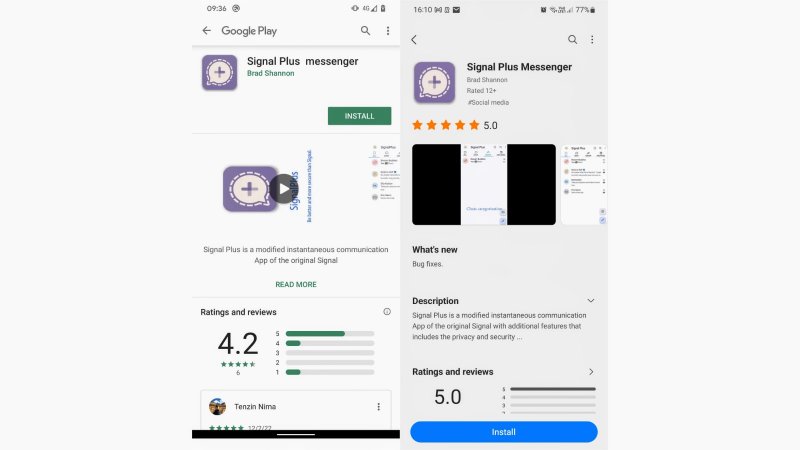

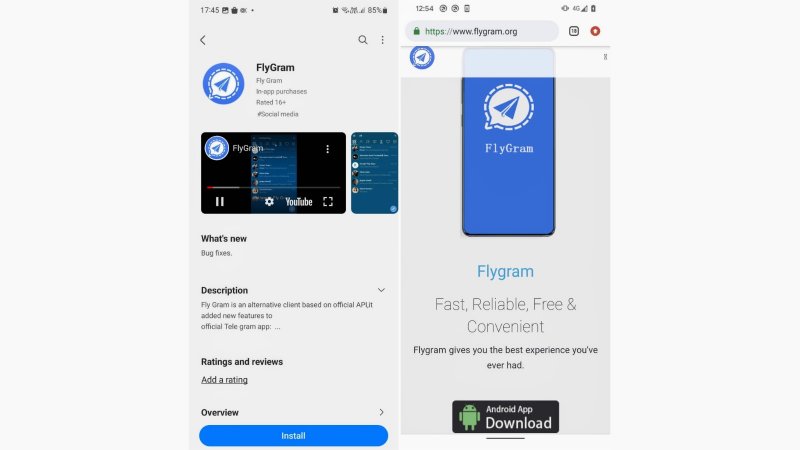

Výskumníci spoločnosti ESET objavili v obchodoch Google Play a Samsung Galaxy Store falošné skompromitované verzie aplikácií Signal a Telegram pre Android s názvami Signal Plus Messenger a FlyGram. Medzičasom už boli obe odstránené.

Podľa zistených skutočností je zodpovednosť za útoky cez nástroje imitujúce Telegram a Signal pripísali APT skupine GREF napojenej na Čínu. Jednotlivé kampane boli s najväčšou pravdepodobnosťou aktívne od júla 2020, resp. od júla 2022.

V obchodoch Google Play, Samsung Galaxy Store a špecializovaných webových stránkach sa falošný softvér vydával za legitímne aplikácie. Namiesto poskytnutia šifrovanej komunikácie ale používateľov špehovali. Signal Plus Messenger je prvým zdokumentovaným prípadom špehovania komunikácie obete v službe Signal, pričom špehovacie aplikácie si stiahli tisíce používateľov.

Telemetria spoločnosti ESET zaznamenala detekcie na zariadeniach so systémom Android vo viacerých krajinách EÚ, v Spojených štátoch, na Ukrajine a na ďalších miestach vo svete. Na základe upozornenia Google škodlivý softvér z obchodov odstránil. Obidve apky má na svedomí ten istý vývojár.

Zdroj: tlačová správa

Diskusia k článku: